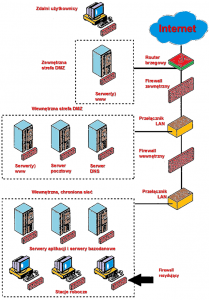

Konfiguracja rozproszonych firewalli obejmuje samodzielne urządzenia oraz

moduły programowe funkcjonujące w poszczególnych hostach - wszystko to

objęte wspólną kontrolą administracyjną; spójne zarządzanie konfiguracją setek

hostów (serwerów i stacji roboczych) i monitorowanie ich aktywności ułatwione

jest dzięki odpowiednim narzędziom. Przykład takiej konfiguracji przedstawiony

jest na rysunku 1.: firewalle w postaci oddzielnych urządzeń (zewnętrzne i wewnętrzne)

zapewniają globalne elementy ochrony, uzupełniane elementami specyficznymi

przez każdy ze wspomnianych modułów programowych.

W konfiguracji rozproszonych firewalli jest możliwe - i wskazane - utworzenie

dwóch stref DMZ; zewnętrznej i wewnętrznej (jak na wspomnianym rysunku).

Strefa zewnętrzna znajduje się poza obszarem ochrony zewnętrznego firewalla,

ochronę jej komponentów zapewniają funkcjonujące w nich moduły programowe.

W strefie tej umieścić można zasoby zawierające informację o mało krytycznym

znaczeniu, na przykład serwer WWW. Wewnętrzna strefa DMZ znajduje się na

poziomie pośrednim między firewallem zewnętrznym a firewallami wewnętrznymi.

Istotnym czynnikiem warunkującym właściwe funkcjonowanie tej konfiguracji

jest monitorowanie zdarzeń związanych z bezpieczeństwem. Wyniki tego monitorowania,

prowadzonego niezależnie przez każdy z rozproszonych firewalli, muszą

być agregowane w sposób zapewniający dokonywanie miarodajnych analiz zagrożeń

i formowanie adekwatnych statystyk w tym zakresie.

Źródła i Literatura:

William Stallings - "Kryptografia i bezpieczeństwo sieci komputerowych - koncepcje i metody bezpiecznej komunikacji", Wydanie V, Wydawnictwo Helion 2012, ISBN: 978-83-246-2987-9.

Polish language edition published by HELION S.A. Copyright© 2012.

Copyright© 2012 Wydawnictwo HELION S.A

WWW: http:pl/helion.pl (księgarnia internetowa, katalog książek)

Copyright© 2012 Wydawnictwo HELION S.A

WWW: http:pl/helion.pl (księgarnia internetowa, katalog książek)